Enfer informatique

+69

S2B

un ptit breton

trollinet

dungan

Rammstein

moulino51

Epine

Coyote

Jeff01

pvo12

Kyraly

merlin06

Collapse

Karl07

Résilient

Aristote

Sobio

persephone62

Philippe-du-75013

Phil

graffx

a2pir

nooneelse

schlivo

Kerkallog

victor81

strinkler

bricolo

troisgriffes

demeter

fokeltok

albertspetz

sgwenn

BigBird

gpjp

hildegarde

Wanamingo

Le castor bricoleur

Canis Lupus

Catharing

MacGivrez

papapoilut

luxferrrare

Barnabé

Belenos

Epistoliere

tchenophilo

Cyrus_Smith

Rom

BAROUD

KrAvEn

Kofein

Menuki

ghp

matthioux

Ash

opaline

Athea

Lothar

argoth

lyam dickinson

MonteRosso

grosminet

transhuman

Da

Jocelyn

logan

Raffa

tarsonis

73 participants

Olduvaï :: Discussions générales (réservé aux membres s'étant présentés) :: Témoignages & discussions

Page 15 sur 24

Page 15 sur 24 •  1 ... 9 ... 14, 15, 16 ... 19 ... 24

1 ... 9 ... 14, 15, 16 ... 19 ... 24

Re: Enfer informatique

Re: Enfer informatique

Avion piraté: gare au hack-air

http://www.itespresso.fr/avion-pirate-gare-hack-air-96287.html

Aux USA, un hacker pirate le vol d’un avion depuis un siège passager. vertigineux, non ?

Le piratage informatique d’un avion en plein vol, hypothèse plausible ou farfelue ? Une enquête du FBI montre qu’il existe des failles de sécurité inquiétantes dans ce sens.

Publicité

Illustration avec Chris Roberts : cet expert en sécurité a réussi à passer des instructions de pilotage de l’avion en piratant le système de divertissement de son siège.

Le 15 avril, l’intéressé avait envoyé un tweet alors qu’il était sur un vol United Airlines dans un Boeing 737-800 entre Chicago et Syracuse (USA).

Il se targuait d’être en mesure de provoquer la chute des masques à oxygène, via le piratage du système de divertissement de l’appareil.

Chris Roberts a dévoilé son coup sur un ton facétieux. Mais, sur fond de lutte contre le terrorisme, le FBI n’a pas envie de plaisanter avec ce type de provocation : des agents fédéraux attendaient le passager trublion à la descente de l’avion et lui ont soustrait son ordinateur et ses différents équipements (disque durs, clés USB, etc.).

Chris Roberts n’en est pas à son coup d’essai.

Selon un document officiel sur l’enquête qui a fuité dans la presse canadienne, l’expert en sécurité avait déjà effectué plusieurs tests d’intrusion dans les systèmes d’information des avions en se connectant depuis les équipements de divertissement disponibles sur les sièges passagers (de marque Thales et Panasonic).

Comptez entre 10 et 15 essais sur la période 2011-2014. Et, en changeant de modèles d’avion SVP : Airbus A-320, Boeing 737-800, 900 et 757-200.

Les moyens non conventionnels ont été décortiqués par Silicon.fr. Ils démontreraient des failles critiques de sécurité en ayant accès au système central de l’appareil et notamment au gestionnaire des réacteurs.

Pour parvenir à un objectif louable au final ? Les tests de Chris Roberts ont permis d’identifier des maillons faibles dans la sécurité informatique associée au transport aérien et de colmater les brèches.

Mais les avis sont partagés dans la communauté du hacking. Les méthodes employées par Chris Roberts tournent à la polémique.

________________________________________________________

“Plus un homme est bête et moins l'existence lui semble mystérieuse.” Arthur Shopenhauer

"Moins on pense, plus on parle" Montesquieu

Les choses nécessaires coûtent peu, les choses superflues coûtent cher. Diogène

Aristote- Modérateur

-

Nombre de messages : 4316

Nombre de messages : 4316

Localisation : Planète Terre

Loisirs : Oenophile et trollicide

Date d'inscription : 08/11/2012

Re: Enfer informatique

Re: Enfer informatique

Aristote a écrit:Mais les avis sont partagés dans la communauté du hacking. Les méthodes employées par Chris Roberts tournent à la polémique.

Selon d'autres sources, le réseau "commandes de l'avion" (qui serait 100% filaire) ne serait pas connecté au réseau "passagers-divertissement" dans un avion.

En pareil contexte, comment Chris Roberts aurait-il pu faire ce qu'il prétend?

Encore une fois, on ne saura jamais.

Sobio- Membre

-

Nombre de messages : 178

Nombre de messages : 178

Age : 54

Localisation : France métropolitaine

Emploi : Sage-Femme

Loisirs : Karaté, Bataireacht, Lance-pierre, jardinage

Date d'inscription : 23/03/2009

Re: Enfer informatique

Re: Enfer informatique

Sobio a écrit:

Selon d'autres sources, le réseau "commandes de l'avion" (qui serait 100% filaire) ne serait pas connecté au réseau "passagers-divertissement" dans un avion.

En pareil contexte, comment Chris Roberts aurait-il pu faire ce qu'il prétend?

Encore une fois, on ne saura jamais.

Tu peux nous donner les sources ?

________________________________________________________

“Plus un homme est bête et moins l'existence lui semble mystérieuse.” Arthur Shopenhauer

"Moins on pense, plus on parle" Montesquieu

Les choses nécessaires coûtent peu, les choses superflues coûtent cher. Diogène

Aristote- Modérateur

-

Nombre de messages : 4316

Nombre de messages : 4316

Localisation : Planète Terre

Loisirs : Oenophile et trollicide

Date d'inscription : 08/11/2012

Re: Enfer informatique

Re: Enfer informatique

Salut !

C'est souvent le cas avec les hackers white hat, qui font bouger plus rapidement les choses en secouant le cocotier. C'est interdit dans pas mal de pays où l'on préfère les failles 0-Day

https://fr.wikipedia.org/wiki/White_hat

https://fr.wikipedia.org/wiki/Vuln%C3%A9rabilit%C3%A9_Zero_day

Mais les avis sont partagés dans la communauté du hacking. Les méthodes employées par Chris Roberts tournent à la polémique.

C'est souvent le cas avec les hackers white hat, qui font bouger plus rapidement les choses en secouant le cocotier. C'est interdit dans pas mal de pays où l'on préfère les failles 0-Day

https://fr.wikipedia.org/wiki/White_hat

https://fr.wikipedia.org/wiki/Vuln%C3%A9rabilit%C3%A9_Zero_day

Dernière édition par tarsonis le Ven 15 Jan 2016 - 10:00, édité 1 fois

________________________________________________________

L'expérience est une lumière qui n'éclaire que ceux qu'elle a déjà brûlés. Cédric Dassas

Récapitulatif des projets électroniques - [Chroniques du Bunker de L'Apocalypse] - Projet Geiger - Culture ethnobotanique en France - 甩葱歌 - 古箏 - Distant Pulsar - Un Mauvais Fils - 25 Years of Zelda - Machinarium

tarsonis- Administrateur

-

Nombre de messages : 10771

Nombre de messages : 10771

Age : 38

Localisation : Grand Est

Loisirs : Trek, ethnobotanique, électronique DIY, nucléaire, médecine, post apo.

Date d'inscription : 21/05/2008

Re: Enfer informatique

Re: Enfer informatique

J'ai trouvé ça qui corrobore les dires de sobio :

http://www.franceinfo.fr/emission/nouveau-monde/2014-2015/non-il-n-est-pas-possible-de-detourner-un-avion-avec-un-ordinateur-19-05-2015-06-50

Et ça aussi :

On dit toujours que c'est impossible mais l'ingéniosité des pirates informatiques réserve toujours des surprises.

Bon mais je ne voudrais pas non plus créer des vocations hein !

http://www.franceinfo.fr/emission/nouveau-monde/2014-2015/non-il-n-est-pas-possible-de-detourner-un-avion-avec-un-ordinateur-19-05-2015-06-50

Est-ce crédible ?

Non. Selon les experts, c’est impossible. Comme l’a expliqué sur France Info notre spécialiste aéronautique Michel Polacco, le réseau de divertissement pour les passagers dans les avions est totalement isolé du système de commande de l’appareil. C’est un peu comme deux routes qui n’auraient pas de voie transverse pour passer de l’une à l’autre.

Et ça aussi :

http://www.peuravion.fr/blog/2015/05/est-il-possible-de-pirater-un-avion-de-ligne/

Mais imaginons maintenant que tout cela soit possible et que la prise de contrôle par un passager via le système de divertissement… et bien la réponse du pilote serait instantanée : couper l’électricité chez les passagers (avec le simple bouton 10 du schéma ci-dessus). Quel que soit le piratage réalisé sur le système de divertissement en vol, les réseaux de données et électriques sont alors éteints (rappelons qu’il y a des armoires électriques avec des disjoncteurs dans le cockpit) et le piratage n’est plus possible.

Récemment, le GAO, l'équivalent américain de la Cour des comptes, a mis en garde contre des risques potentiels, liés notamment au Wifi en avion, en soulignant l’importance d’instaurer de nouvelles normes de sécurité. Certes, des spécialistes ont montré qu’il était possible de perturber les communications satellitaires d’un avion mais en aucun cas d’en prendre le contrôle depuis l’extérieur du poste de pilotage.

On dit toujours que c'est impossible mais l'ingéniosité des pirates informatiques réserve toujours des surprises.

Les 10 plus grands coups de piratage informatique

http://www.lactualite.com/sante-et-science/science/les-10-plus-grands-coups-de-piratage-informatique/

http://www.funinformatique.com/prouesses-des-hackers-3-pirates-informatiques-celebres-a-la-loupe/Les hackers (pirates informatiques) sont capables de choses étonnantes, ils sont capables d’écouter les conversations téléphoniques, de pénétrer des systèmes informatique, de connaître l’identité et les caractéristiques de chaque personne qu’ils croisent…Bref plus aucune information ne leur est inaccessible.

Kevin PoulsenNom: Kevin PoulsenStatut : black hat repentiPseudo : Dark Dante

Actions :

- A pénétré le réseau ARPAnet de l’Université de Californie.

- A subtilisé une bande magnétique classée secret défense au pentagone.

- S’est introduit dans le réseau de l’armée de terre MASnet.

- Est entré par effraction dans les centraux téléphoniques de Pacific Bell où il a dérobé du matériel.

Aujourd’hui rédacteur en chef du magazine wired, Kevin Poulsen a un passé tumultueux de phreaker (pirate téléphone, radio et satellite). Le plus incroyable, c’est qu’une des pièces à charge contre lui est une photo souvenir prise par un de ses amis, alors qu’il était en train de crocheter la serrure d’un central téléphonique de Pacific Bell ! Il faut le faire…Kevin David MitnickNom: Kevin David MitnickStatut : Black hat repenti (aujourd’hui, il a créé son entreprise de consulting en sécurité).Pseudo : Le CondorActions :

- A détourné les lignes téléphoniques de la Pacific Bell pour son usage personnel

- A pénétré un ordinateur du Pentagone depuis l’université de Southern California

- A accédé illégalement aux systèmes de Fujitsu, Motorola, Nokia, Sun Microsystems et a volé des logiciels protégés.

Gary McKinnon

Nom: Gary McKinnon

Statut : Grey Hat en liberté

Pseudo : Solo

Actions :

- A pénétré dans 97 ordinateurs américains, dont certains appartenaient à la Navy, la NASA, l’armée de l’air, le ministère de la défense et le Pentagone.

- A désactivé le système informatique d’une base navale armée après le 11 Septembre 2001, période critique.

Bon mais je ne voudrais pas non plus créer des vocations hein !

Dernière édition par Aristote le Ven 15 Jan 2016 - 11:07, édité 1 fois

________________________________________________________

“Plus un homme est bête et moins l'existence lui semble mystérieuse.” Arthur Shopenhauer

"Moins on pense, plus on parle" Montesquieu

Les choses nécessaires coûtent peu, les choses superflues coûtent cher. Diogène

Aristote- Modérateur

-

Nombre de messages : 4316

Nombre de messages : 4316

Localisation : Planète Terre

Loisirs : Oenophile et trollicide

Date d'inscription : 08/11/2012

Re: Enfer informatique

Re: Enfer informatique

Aristote, c'était effectivement la chronique sur France Info, ma référence. j'aurais du la donner immédiatement, je t'aurais évité de chercher.

Sobio- Membre

-

Nombre de messages : 178

Nombre de messages : 178

Age : 54

Localisation : France métropolitaine

Emploi : Sage-Femme

Loisirs : Karaté, Bataireacht, Lance-pierre, jardinage

Date d'inscription : 23/03/2009

Tails et smartphone

Tails et smartphone

Salut !

@Sobio : je ne sais pas si tu as vu, j'avais une question sur la page précédente quant aux patchs de mise à jour de Tails.

Comme je viens de m'y remettre (je pars dans une zone à internet limite ces prochains temps), j'ai découvert une astuce avec Tails qui ne me semble pas avoir été encore reportée sur internet :

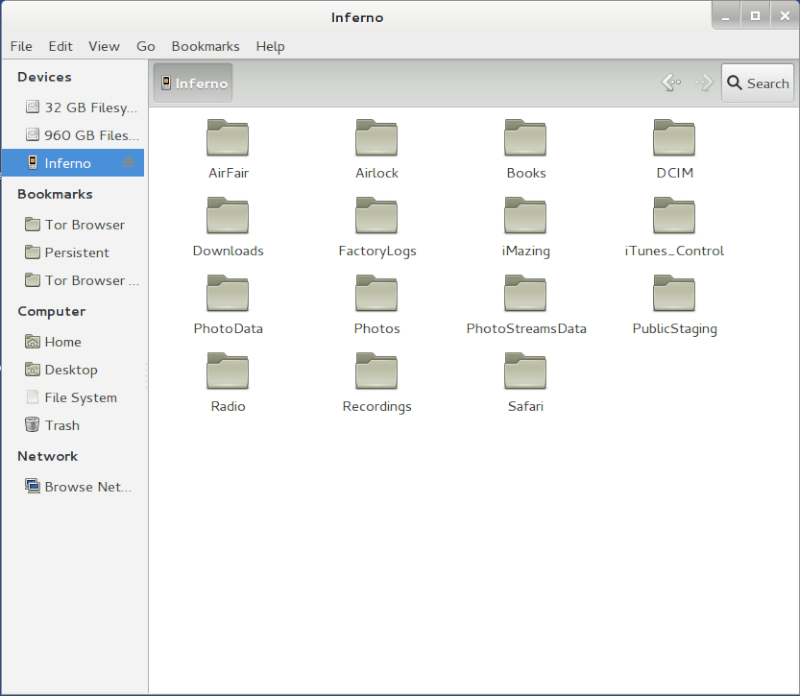

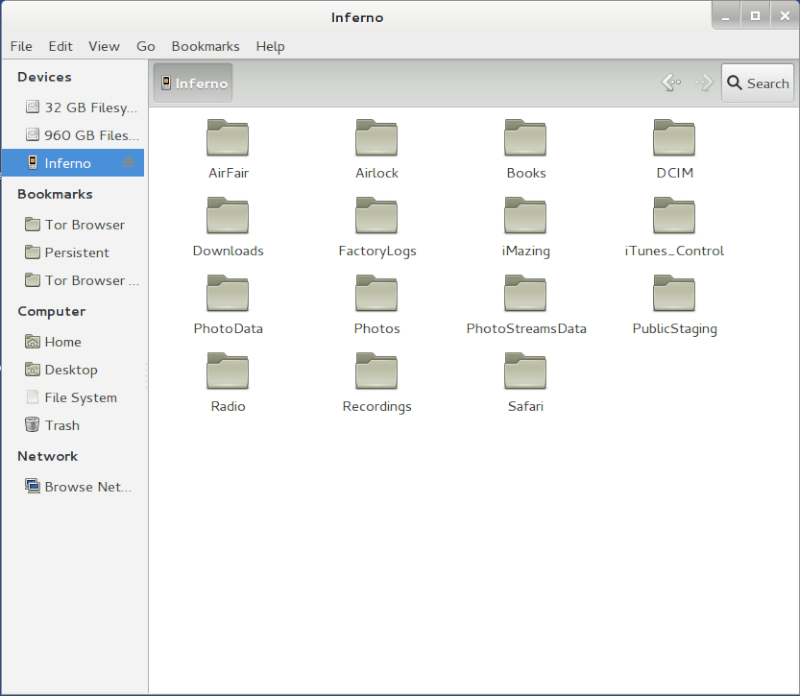

Il est possible d'ouvrir les dossiers de l'Iphone avec Tails !

Comme c'est basé sur une debian, et que la mienne n'y arrive pas, cela m'a un peu surpris.

Ceux qui ont cherché des alternatives à Itunes (que je ne trouve pas ergonomique du tout, lourd), voici la méthode la plus simple pour faire un backup des fichiers importants !

Sur les postes Windows, on peut normalement accéder au dossier photo si l'OS parvient à monter le smartphone, mais c'est vraiment aléatoire, et impossible de mon côté à chaque fois que je reviens de trek (en gros > 1000 fichiers dans les sous-dossiers empêchent le montage). Il faut alors soit utiliser Itunes, qui arrive parfois à tout supprimer si on se trompe dans les options de synchronisation, soit un logiciel tierce, souvent basé sur Itunes (install et maj obligatoire), à durée limitée (il ne fonctionnent en général plus avec une maj d'iOS), et souvent bridés sur une version payante.

Sur Mac, je trouve les outils assez lourds à utiliser : chargement de toutes les miniatures avant importation. Import en local dans une "bibliothèque" (un fichier monolithique de plusieurs Go, illisible hors application ou corrompu), puis seulement possibilité d'export dans un dossier. Le tout avec l'application "visages" qui mouline en fond en faisant cramer le proc et difficile à arrêter.

Cela doit être une joie pour les fans de Macs, et "j'ai sans doute pris de mauvaise habitudes avec les autres OS" (je vois souvent cette justification quand j'ai un problème sous mac sur les forums d'entraide).

Donc sous Tails, il suffit de brancher l'Iphone, "Se fier à l’ordinateur" quand c'est demandé et ouvrir le dossier du smartphone.

Vous trouverez :

- toutes vos photos dans DCIM

- vos enregistrement audio dans Recordings

- vos ebooks PDF dans Books

- vos ebooks Epub dans des sous dossiers (décompressés au format html & co, c'est pas mal quand l'ordi n'a pas de liseuse).

- vos musiques dans iTunes_Control/Music : mais avec les titres transformés en ABCD.mp3

ainsi que des bidouilles....

@Sobio : je ne sais pas si tu as vu, j'avais une question sur la page précédente quant aux patchs de mise à jour de Tails.

Comme je viens de m'y remettre (je pars dans une zone à internet limite ces prochains temps), j'ai découvert une astuce avec Tails qui ne me semble pas avoir été encore reportée sur internet :

Il est possible d'ouvrir les dossiers de l'Iphone avec Tails !

Comme c'est basé sur une debian, et que la mienne n'y arrive pas, cela m'a un peu surpris.

Ceux qui ont cherché des alternatives à Itunes (que je ne trouve pas ergonomique du tout, lourd), voici la méthode la plus simple pour faire un backup des fichiers importants !

Sur les postes Windows, on peut normalement accéder au dossier photo si l'OS parvient à monter le smartphone, mais c'est vraiment aléatoire, et impossible de mon côté à chaque fois que je reviens de trek (en gros > 1000 fichiers dans les sous-dossiers empêchent le montage). Il faut alors soit utiliser Itunes, qui arrive parfois à tout supprimer si on se trompe dans les options de synchronisation, soit un logiciel tierce, souvent basé sur Itunes (install et maj obligatoire), à durée limitée (il ne fonctionnent en général plus avec une maj d'iOS), et souvent bridés sur une version payante.

Sur Mac, je trouve les outils assez lourds à utiliser : chargement de toutes les miniatures avant importation. Import en local dans une "bibliothèque" (un fichier monolithique de plusieurs Go, illisible hors application ou corrompu), puis seulement possibilité d'export dans un dossier. Le tout avec l'application "visages" qui mouline en fond en faisant cramer le proc et difficile à arrêter.

Cela doit être une joie pour les fans de Macs, et "j'ai sans doute pris de mauvaise habitudes avec les autres OS" (je vois souvent cette justification quand j'ai un problème sous mac sur les forums d'entraide).

Donc sous Tails, il suffit de brancher l'Iphone, "Se fier à l’ordinateur" quand c'est demandé et ouvrir le dossier du smartphone.

Vous trouverez :

- toutes vos photos dans DCIM

- vos enregistrement audio dans Recordings

- vos ebooks PDF dans Books

- vos ebooks Epub dans des sous dossiers (décompressés au format html & co, c'est pas mal quand l'ordi n'a pas de liseuse).

- vos musiques dans iTunes_Control/Music : mais avec les titres transformés en ABCD.mp3

ainsi que des bidouilles....

________________________________________________________

L'expérience est une lumière qui n'éclaire que ceux qu'elle a déjà brûlés. Cédric Dassas

Récapitulatif des projets électroniques - [Chroniques du Bunker de L'Apocalypse] - Projet Geiger - Culture ethnobotanique en France - 甩葱歌 - 古箏 - Distant Pulsar - Un Mauvais Fils - 25 Years of Zelda - Machinarium

tarsonis- Administrateur

-

Nombre de messages : 10771

Nombre de messages : 10771

Age : 38

Localisation : Grand Est

Loisirs : Trek, ethnobotanique, électronique DIY, nucléaire, médecine, post apo.

Date d'inscription : 21/05/2008

Re: Enfer informatique

Re: Enfer informatique

Salut à tous !

Pour ceux qui ont remarqué que leurs ressources CPU commençaient à flamber en regardant une vidéo sur Youtube, il existe une petite extension Firefox/Chrome qui pourra en diviser par deux en moyenne l'utilisation.

Sommairement,

http://korben.info/comment-empecher-youtube-de-consommer-trop-de-cpu.html

En gros, ma charge CPU a été divisée quasiment par trois; comme la température ne monte plus jusqu'à cuisson, les ventilateurs ne s'allument plus sur mon laptop. Du coup, l'autonomie de la batterie est drastiquement augmentée

Pour ceux qui ont remarqué que leurs ressources CPU commençaient à flamber en regardant une vidéo sur Youtube, il existe une petite extension Firefox/Chrome qui pourra en diviser par deux en moyenne l'utilisation.

Sommairement,

[...]

Sur YouTube, les vidéos sont en VP8 et VP9 et le matériel capable de lire nativement ces codecs n'est pas encore très répandu. Résultat des courses, ça demande plus de puissance à votre ordinateur (CPU) et du coup, ça consomme plus de batterie.

Alors, comment faire pour gagner un peu en légèreté ?

Et bien il existe une petite extension astucieuse qui s'appelle H264ify pour Chrome et Firefox, qui forcera YouTube à vous diffuser uniquement des vidéos encodées en H264. Si vous avez une config qui rame un peu lorsque vous allez sur YouTube, vous allez vite voir la différence une fois cette extension installée.

http://korben.info/comment-empecher-youtube-de-consommer-trop-de-cpu.html

En gros, ma charge CPU a été divisée quasiment par trois; comme la température ne monte plus jusqu'à cuisson, les ventilateurs ne s'allument plus sur mon laptop. Du coup, l'autonomie de la batterie est drastiquement augmentée

________________________________________________________

L'expérience est une lumière qui n'éclaire que ceux qu'elle a déjà brûlés. Cédric Dassas

Récapitulatif des projets électroniques - [Chroniques du Bunker de L'Apocalypse] - Projet Geiger - Culture ethnobotanique en France - 甩葱歌 - 古箏 - Distant Pulsar - Un Mauvais Fils - 25 Years of Zelda - Machinarium

tarsonis- Administrateur

-

Nombre de messages : 10771

Nombre de messages : 10771

Age : 38

Localisation : Grand Est

Loisirs : Trek, ethnobotanique, électronique DIY, nucléaire, médecine, post apo.

Date d'inscription : 21/05/2008

Re: Enfer informatique

Re: Enfer informatique

Merci pour ce conseil, tarsonis

________________________________________________________

« Il y a trois sortes de tyrans. Les uns règnent par l’élection du peuple, les autres par la force des armes, les derniers par succession de race. » - Étienne de La Boétie (Discours de la servitude volontaire)

« Aucun homme n'est né avec une selle et des rênes sur le dos, et aucun non plus n'est né avec des bottes et des éperons pour le monter. » William Rumbolt

Si le climat était une banque, cela ferait longtemps qu'il serait sauvé.

ghp- Membre Premium - Participe à rendre le contenu de nos forums plus pertinent & pragmatique

-

Nombre de messages : 1827

Nombre de messages : 1827

Localisation : Ichi ;)

Date d'inscription : 08/05/2010

Re: Enfer informatique

Re: Enfer informatique

Est ce valable quelque soit le système d'exploitation ?

Valable pour Firefox sur OS X version 10 11 3 ?

http://korben.info/comment-empecher-youtube-de-consommer-trop-de-cpu.html

Valable pour Firefox sur OS X version 10 11 3 ?

http://korben.info/comment-empecher-youtube-de-consommer-trop-de-cpu.html

albertspetz- Membre Premium

-

Nombre de messages : 1883

Nombre de messages : 1883

Localisation : Sud Est

Date d'inscription : 14/06/2012

Re: Enfer informatique

Re: Enfer informatique

Salut,

a priori c'est indépendant de l'OS. J'ai testé sur un Mac Yosemite et un vieux Win XP, même résultat

a priori c'est indépendant de l'OS. J'ai testé sur un Mac Yosemite et un vieux Win XP, même résultat

________________________________________________________

L'expérience est une lumière qui n'éclaire que ceux qu'elle a déjà brûlés. Cédric Dassas

Récapitulatif des projets électroniques - [Chroniques du Bunker de L'Apocalypse] - Projet Geiger - Culture ethnobotanique en France - 甩葱歌 - 古箏 - Distant Pulsar - Un Mauvais Fils - 25 Years of Zelda - Machinarium

tarsonis- Administrateur

-

Nombre de messages : 10771

Nombre de messages : 10771

Age : 38

Localisation : Grand Est

Loisirs : Trek, ethnobotanique, électronique DIY, nucléaire, médecine, post apo.

Date d'inscription : 21/05/2008

Re: Enfer informatique

Re: Enfer informatique

Suite à une multitudes de problèmes... Hier j'ai fais "mon coup de calcaire", je me suis décidé à virer Windows10 que j'avais installée depuis environ 4 mois.

Cela n'a pas été sans difficultés... Au premier essai, au bout de quelques heures, il me dit "BONJOUR...." Surprise, windows10 installé sur mon ordinateur... J'avoue que j'ai été très déçue, je me suis dit, "C'est qu'on ne PEUX PAS le virer, rétrograder".

Du fait , je ré-'installe mon antivirus, encore valable pour DES MOIS. Je reçois un message "la version 2015 est incompatible avec windows10" Et là OR DE QUESTION DE RACHETER !!!

Du fait, j'ai tout recommencer depuis le début, et miracle tout est ok, bizarrement plus moyen d'être en wifi, j'ai du prendre contact avec mon fournisseur d'accès, j'ai eu le bonheur de tomber sur une dame très gentille, très patiente, et très compétente, qui a su enfin me dire, que ma box avant un problème...

Du fait pour l'instant, je suis connecté avec un câble et demain, je vais changer la box... Donc c'est là qu'en fait, le sujet "que faire lorsque les communications sont coupées" prend tout son sens... :)

:)

Cela n'a pas été sans difficultés... Au premier essai, au bout de quelques heures, il me dit "BONJOUR...." Surprise, windows10 installé sur mon ordinateur... J'avoue que j'ai été très déçue, je me suis dit, "C'est qu'on ne PEUX PAS le virer, rétrograder".

Du fait , je ré-'installe mon antivirus, encore valable pour DES MOIS. Je reçois un message "la version 2015 est incompatible avec windows10" Et là OR DE QUESTION DE RACHETER !!!

Du fait, j'ai tout recommencer depuis le début, et miracle tout est ok, bizarrement plus moyen d'être en wifi, j'ai du prendre contact avec mon fournisseur d'accès, j'ai eu le bonheur de tomber sur une dame très gentille, très patiente, et très compétente, qui a su enfin me dire, que ma box avant un problème...

Du fait pour l'instant, je suis connecté avec un câble et demain, je vais changer la box... Donc c'est là qu'en fait, le sujet "que faire lorsque les communications sont coupées" prend tout son sens...

________________________________________________________

La critique est aisée, mais l'art est difficile

persephone62- Membre

-

Nombre de messages : 173

Nombre de messages : 173

Age : 66

Localisation : 62 - PAS-DE-CALAIS

Loisirs : animaux, internet, Assez autodidacte mais j'apprécie les conseils

Date d'inscription : 19/11/2015

Re: Enfer informatique

Re: Enfer informatique

On vient juste d'essayer de pirater mon compte fnac et de passer commande d'un IPAD. J'ai été informé de la commande sur mon mail, seule l'adresse de livraison du produit différait.

Bon, ce n'est pas passé, pour la simple raison que je n'utilise pas ma CB physique pour les achats dématérialisés. Seuls sont enregistrés des numéros de e-carte bleue à usage unique.

Pour plus de sécurité, j'ai appelé la FNAC qui a confirmé que je n'avais pas été débité de cet achat (refus de débit du numéro de e carte bleue). Par contre, cela les indiffère complétement...

Je vous invite donc à réfléchir à ce type de problématique.

Bon, ce n'est pas passé, pour la simple raison que je n'utilise pas ma CB physique pour les achats dématérialisés. Seuls sont enregistrés des numéros de e-carte bleue à usage unique.

Pour plus de sécurité, j'ai appelé la FNAC qui a confirmé que je n'avais pas été débité de cet achat (refus de débit du numéro de e carte bleue). Par contre, cela les indiffère complétement...

Je vous invite donc à réfléchir à ce type de problématique.

________________________________________________________

« Il y a trois sortes de tyrans. Les uns règnent par l’élection du peuple, les autres par la force des armes, les derniers par succession de race. » - Étienne de La Boétie (Discours de la servitude volontaire)

« Aucun homme n'est né avec une selle et des rênes sur le dos, et aucun non plus n'est né avec des bottes et des éperons pour le monter. » William Rumbolt

Si le climat était une banque, cela ferait longtemps qu'il serait sauvé.

ghp- Membre Premium - Participe à rendre le contenu de nos forums plus pertinent & pragmatique

-

Nombre de messages : 1827

Nombre de messages : 1827

Localisation : Ichi ;)

Date d'inscription : 08/05/2010

Re: Enfer informatique

Re: Enfer informatique

Depuis quelques jours, tous les principaux médias en ligne français accueillent les visiteurs qui utilisent Adblock plus avec :

"Nous avons remarqué que vous utilisez un bloqueur de publicité

(bla bla) nous avons besoin des revenus de la pub

(bla bla) désactivez-le ou souscrivez à l'édition payante."

La simultanéité de ces réactions montre que c'est concerté. Il doit y avoir un syndicat de la presse qui a organisé cela.

Après, est-ce qu'ils ont raison d'un point de vue moral, oldu n'est pas un lieu pour en débattre.

ghp : même si tu avais été piraté sur ta vraie CB, tu aurais été remboursé. La banque rembourse dès lors que l'utilisateur est "de bonne foi".

Comment ça s'est passé pour moi :

- un courrier de ma banque disant : "on pense que les opérations suivantes sont douteuses. Dépêchez-vous de nous appeler pour nous dire si elles sont légitimes ou pas." (ce qui prouve qu'ils ont des logiciels bien balaises qui scannent toutes les opérations pour repérer celles qui seraient douteuses).

Appel à la banque pour dire que c'est illégitime : "ok, on bloque, allez porter plainte, envoyez nous copie de la plainte, vous serez remboursé."

Dépôt de plainte à la gendarmerie. Discours du gendarme "nous, on envoie à une brigade spécialisée à Paris. Quant à savoir si ça aboutira..."

Envoi de la copie de la plainte à la banque. Le principe de la banque est "si vous portez plainte, vous êtes considéré de bonne foi".

Compte recrédité. Nouvelle carte envoyée. Affaire réglée.

En fait, il y a un petit paquet de fraudes à la carte bleue, et c'est en augmentation. Le système de la carte bleue est ancien et n'est pas assez sécurisé. Mais ça coûterait tellement cher de tout changer qu'ils préfèrent rembourser ceux qui se font arnaquer : ça coûte moins cher.

"Nous avons remarqué que vous utilisez un bloqueur de publicité

(bla bla) nous avons besoin des revenus de la pub

(bla bla) désactivez-le ou souscrivez à l'édition payante."

La simultanéité de ces réactions montre que c'est concerté. Il doit y avoir un syndicat de la presse qui a organisé cela.

Après, est-ce qu'ils ont raison d'un point de vue moral, oldu n'est pas un lieu pour en débattre.

ghp : même si tu avais été piraté sur ta vraie CB, tu aurais été remboursé. La banque rembourse dès lors que l'utilisateur est "de bonne foi".

Comment ça s'est passé pour moi :

- un courrier de ma banque disant : "on pense que les opérations suivantes sont douteuses. Dépêchez-vous de nous appeler pour nous dire si elles sont légitimes ou pas." (ce qui prouve qu'ils ont des logiciels bien balaises qui scannent toutes les opérations pour repérer celles qui seraient douteuses).

Appel à la banque pour dire que c'est illégitime : "ok, on bloque, allez porter plainte, envoyez nous copie de la plainte, vous serez remboursé."

Dépôt de plainte à la gendarmerie. Discours du gendarme "nous, on envoie à une brigade spécialisée à Paris. Quant à savoir si ça aboutira..."

Envoi de la copie de la plainte à la banque. Le principe de la banque est "si vous portez plainte, vous êtes considéré de bonne foi".

Compte recrédité. Nouvelle carte envoyée. Affaire réglée.

En fait, il y a un petit paquet de fraudes à la carte bleue, et c'est en augmentation. Le système de la carte bleue est ancien et n'est pas assez sécurisé. Mais ça coûterait tellement cher de tout changer qu'ils préfèrent rembourser ceux qui se font arnaquer : ça coûte moins cher.

Dernière édition par Barnabé le Jeu 24 Mar 2016 - 22:13, édité 1 fois

Barnabé- Membre Premium

-

Nombre de messages : 5313

Nombre de messages : 5313

Localisation : Massif Central

Date d'inscription : 28/04/2008

Re: Enfer informatique

Re: Enfer informatique

C'est vrai que le nombre de fraude à la CB paraît important.

Cependant, si on lit le rapport annuel de l'Observatoire de la sécurité des cartes de paiement de 2014 (2015 ne sera pas dispo avant juin, si c'est comme les autres années) :

Globalement, ce sont donc essentiellement les transactions en ligne qui posent problème.

Cependant, si on lit le rapport annuel de l'Observatoire de la sécurité des cartes de paiement de 2014 (2015 ne sera pas dispo avant juin, si c'est comme les autres années) :

"le taux de fraude sur les cartes de paiement françaises reste stable à 0,069 % après trois années consécutives d’augmentation (...) les paiements à distance, qui ne représentent que 11,6 % de la valeur des transactions domestiques, comptent pour plus de 66,5 % du montant de la fraude".

Globalement, ce sont donc essentiellement les transactions en ligne qui posent problème.

________________________________________________________

"Nous ne pouvons peut-être pas préparer l'avenir de nos enfants, mais nous pouvons au moins préparer nos enfants à l'avenir" Franklin Roosvelt

“L'intelligence, ce n'est pas ce que l'on sait ; mais ce que l'on fait quand on ne sait pas.”

Jean Piaget

Outil à fagoter , Faire de la soupe déshydratée, Taille en têtard et bois de chauffage

Résilient- Modérateur

-

Nombre de messages : 5288

Nombre de messages : 5288

Localisation : Corrèze

Emploi : Mes loisirs

Loisirs : Mon emploi

Date d'inscription : 28/11/2013

Re: Enfer informatique

Re: Enfer informatique

@Barnabé:

J'ai remarqué aussi le phénomène sauf que si j'utilise adblock c'est ,entre autre,que les pubs ralentissent la bouse qui me fait office d'ordi.

Limite à ne plus pouvoir naviguer donc tant pis pour ces journaux,ils viennent de perdre un lecteur de plus même si cela n'était sans doute pas

le but de leur manœuvre.

En plus ce qui est con pour eux ,c'est qu'en citant leurs articles on leur faisait indirectement de la pub...

Maj:

L'installation de "NoScript" règle le problème des écrans anti-adblock.

J'ai remarqué aussi le phénomène sauf que si j'utilise adblock c'est ,entre autre,que les pubs ralentissent la bouse qui me fait office d'ordi.

Limite à ne plus pouvoir naviguer donc tant pis pour ces journaux,ils viennent de perdre un lecteur de plus même si cela n'était sans doute pas

le but de leur manœuvre.

En plus ce qui est con pour eux ,c'est qu'en citant leurs articles on leur faisait indirectement de la pub...

Maj:

L'installation de "NoScript" règle le problème des écrans anti-adblock.

troisgriffes- Membre

-

Nombre de messages : 3562

Nombre de messages : 3562

Localisation : Sud RP

Emploi : technicien

Date d'inscription : 17/11/2012

Re: Enfer informatique

Re: Enfer informatique

tarsonis a écrit:Salut !Sobio a écrit:

J'oubliais: remis à jour TRÈS régulièrement, c'est gratuit.

J'ai pas mal bidouillé dans le passé avec Tails, tout est nickel et assez simple à prendre en main sans terminaliser sans arrêt; mais le système de mise à jour m'a rebuté quand je n'avais pas accès facilement à TOR (ex : en Chine). Il fallait en général retélécharger l'intégralité de l'ISO pour patcher l'OS.

Les mises à jour sont vraiment fréquentes pour pallier les failles de sécurité au fur et à mesure, donc soit on les maintient en attendant d'avoir accès à nouveau aux serveurs.

Auraient-ils amélioré leur système d'updates avec des auto-installeurs offline à récupérer hors TOR ?

Ils ont juste changé de système de téléchargement, avec un addon à installer sur le navigateur, et un système de copie basé sur 2 clés usb.

Il y a aussi le chargement via bittorent.Bref, rien de bien révolutionnaire à mon goût.

Sinon, pour les traces dans les fichiers d'échange, étant donné la généralisation des OS 64 bits, et vu que la RAM est de plus en plus approchante des 4Go sur les ordis traditionnels (fixes et portables, je ne parle pas des tablettes et atres netbook), il vaut mieux le désactiver , cela ne m'a personnellement jamais posé de problème au niveau de l'utilisation.

A moins d'utiliser un navigateur avec 30 onglets d'ouverts, plus un pdf de 12M0 ouvert ainsi que libre office, et 4 instances de VLC ouvertes, cela devrait passer de nos jours.

Sur Windows c'est facile (je suppose que vous savez le faire, vu que j'ai lu les 15 pages de ce fil)

Sur Linux il y a la possibilité de le supprimer via un script que j'ai repéré sur le net:

Regler le swap à 0:

echo vm.swappiness=0 | sudo tee /etc/sysctl.d/99-swappiness.conf

echo vm.vfs_cache_pressure=50 | sudo tee -a /etc/sysctl.d/99-swappiness.conf

sudo sysctl -p /etc/sysctl.d/99-swappiness.conf

Karl07- Membre

-

Nombre de messages : 6

Nombre de messages : 6

Date d'inscription : 25/04/2016

Re: Enfer informatique

Re: Enfer informatique

A part ça, et tant que j'y pense, voilà une série d'utilitaires packagés dans un programme qui peut aider au diagnostic d'un sytème windows:

Wscc de kls-soft (je n'ai pas encore le droit de poster des liens, étant nouveau).

On y retrouve les séries d'utilitaires de Sysinternal Suite et de Nirsoft.

Tout pour gérer le réseau, les processus, etc.

Et portable de surcroit, ce qui ne gâte rien.

Puisqu'on parlait de vie privée, il intègre un utilitaire pratique (UsbDeview de Nirsoft) qui permet de désinstaller les drivers des clés usb (ou des smartphones) qui ont été insérées .

Ce que ne possède pas Privazer, même avec son option de nettoyage de l'historique USB.

Wscc de kls-soft (je n'ai pas encore le droit de poster des liens, étant nouveau).

On y retrouve les séries d'utilitaires de Sysinternal Suite et de Nirsoft.

Tout pour gérer le réseau, les processus, etc.

Et portable de surcroit, ce qui ne gâte rien.

Puisqu'on parlait de vie privée, il intègre un utilitaire pratique (UsbDeview de Nirsoft) qui permet de désinstaller les drivers des clés usb (ou des smartphones) qui ont été insérées .

Ce que ne possède pas Privazer, même avec son option de nettoyage de l'historique USB.

Karl07- Membre

-

Nombre de messages : 6

Nombre de messages : 6

Date d'inscription : 25/04/2016

Re: Enfer informatique

Re: Enfer informatique

Salut !

J'étais passé à côté des news à propos de ces services (Internet+ / Services+) activés par défaut par la plupart des FAI...

Ça l'était chez moi, mais fort heureusement, il n'y avait pas encore de débits actifs. Cependant, il commence à y avoir de nombreux retours de clients qui se font débiter des sommes astronomiques sans le savoir et il serait apparemment impossible d'en avoir un historique précis...

http://korben.info/desactiver-internet-plus-orange-bouygues-sfr-free.html

(captures d'écran sur le site de Korben)

J'étais passé à côté des news à propos de ces services (Internet+ / Services+) activés par défaut par la plupart des FAI...

Ça l'était chez moi, mais fort heureusement, il n'y avait pas encore de débits actifs. Cependant, il commence à y avoir de nombreux retours de clients qui se font débiter des sommes astronomiques sans le savoir et il serait apparemment impossible d'en avoir un historique précis...

http://korben.info/desactiver-internet-plus-orange-bouygues-sfr-free.html

(captures d'écran sur le site de Korben)

[...]

Internet+ est une option de micropaiement portée par Orange et utilisée aussi par Free, SFR et Bouygues Telecom qui permet de payer des services et des biens en ligne, sans dégainer la carte bancaire. En effet, l'achat s'effectue d'un simple clic et son montant est ajouté à votre facture Internet.

Cette solution est très critiquée, car elle est méconnue de la plupart des gens qui souscrivent sans faire attention à des tas de services inutiles et qui à la fin du mois découvrent leur facture, horrifiés. Certains sites abusent d'Internet+, trompent les internautes et facturent la consultation de leurs pages web à la minute comme au temps du bon vieux minitel. Bref, vous voyez le délire.

Pour ne rien gâcher au plaisir de tout ça, certains opérateurs, Orange en tête, activent par défaut ce service. Ce qui, il faut bien l'avouer, est un peu sale. Bref, si vous voulez éviter tous soucis, connectez vous sur votre compte opérateur Internet et désactivez tout ce qui parle d'Internet+ (et de Contact+).

Comme ceci chez Orange :

Allez dans votre espace client, dans l'onglet "mes contrats" -> "contrat internet". Cliquez sur "paramétrer mes services"

Cliquez sur "désactivé" pour Internet+ (et Contact+ pendant que vous y êtes)Comme ceci chez Bouygues, dans l'espace Client :Chez SFR :1. Connectez-vous sur votre Espace Client : accéder à votre Espace Client

2. Depuis la colonne de gauche, cliquez sur "Conso & Factures" ;

3. Sélectionnez "Consulter vos achats et abonnements Internet+" ;

4. Sélectionnez l'onglet "Services tiers" ;

5. Cliquez sur "Gérer mes abonnements" ;

6. Si vous avez plusieurs abonnements, choisissez l'abonnement que vous souhaitez résilier puis cliquez sur "Gérer cet abonnement" ;

7. Cliquez sur le bouton "Résilier" ;

8. Cliquez sur "Confirmer" pour que la résiliation soit prise en compte ;

9. Un message vous indique que la résiliation a bien été prise en compte.

Chez Free :

Je n’ai pas trouvé dans leur FAQ mais ça doit se passer dans "Espace Client" -> "Mon Abonnement". Si vous avez l'info, je suis preneur. Il me semble que Free est le seul à ne pas activer par défaut l'option, car il faut accepter des conditions d'utilisation pour le faire. Donc si vous n'avez pas été l'activer avant, normalement, Internet+ est non actif pour vous.

Bon courage :-)

________________________________________________________

L'expérience est une lumière qui n'éclaire que ceux qu'elle a déjà brûlés. Cédric Dassas

Récapitulatif des projets électroniques - [Chroniques du Bunker de L'Apocalypse] - Projet Geiger - Culture ethnobotanique en France - 甩葱歌 - 古箏 - Distant Pulsar - Un Mauvais Fils - 25 Years of Zelda - Machinarium

tarsonis- Administrateur

-

Nombre de messages : 10771

Nombre de messages : 10771

Age : 38

Localisation : Grand Est

Loisirs : Trek, ethnobotanique, électronique DIY, nucléaire, médecine, post apo.

Date d'inscription : 21/05/2008

Re: Enfer informatique

Re: Enfer informatique

Salut,

Si vous voulez mieux appréhender comment Facebook fonctionne, notamment en terme de droits de lecture et publication, il y a ce site très clair :

http://www.platlas.com/

C'est un beau méli-mélo.

Cordialement.

Si vous voulez mieux appréhender comment Facebook fonctionne, notamment en terme de droits de lecture et publication, il y a ce site très clair :

http://www.platlas.com/

C'est un beau méli-mélo.

Cordialement.

________________________________________________________

« Il y a trois sortes de tyrans. Les uns règnent par l’élection du peuple, les autres par la force des armes, les derniers par succession de race. » - Étienne de La Boétie (Discours de la servitude volontaire)

« Aucun homme n'est né avec une selle et des rênes sur le dos, et aucun non plus n'est né avec des bottes et des éperons pour le monter. » William Rumbolt

Si le climat était une banque, cela ferait longtemps qu'il serait sauvé.

ghp- Membre Premium - Participe à rendre le contenu de nos forums plus pertinent & pragmatique

-

Nombre de messages : 1827

Nombre de messages : 1827

Localisation : Ichi ;)

Date d'inscription : 08/05/2010

Re: Enfer informatique

Re: Enfer informatique

Projetzero de Google a sorti 3 "grosses" failles side-channel affectant la plupart des processeurs existant depuis 1995 (Spectre : CVE-2017-5753 and CVE-2017-5715 + Meltdown : CVE-2017-5754)

> Concerne : la majeure partie des processeurs Intel + ARM + peut etre quelques modèles chez AMD. Des processeurs utilisés sur nos ordis/téléphones/tablettes/composants industriels/..)

> Permet : d'accéder à la kernel virtual memory de la machine (et donc de lire les mots de passes & co) (an attacker could use JavaScript to read protected memory, and hence attack ordinary users en masse.)

La correction a apporter sur les systèmes d'exploitation pour corriger la faille entraine de lourdes mofidications du kernel.

On parle de jusqu'à 30% de performance en moins sur les processeurs suite à la correction nécessaire.

C'est du très lourd ...

Linux a sorti un correctif, Microsoft va en sortir un, d'autres éditeurs vont suivrent.

OVH, AWS et beaucouup d'autres patchaient en masse hier au soir. Beaucoup de monde rappelés en urgence en datacenter ou ailleurs ..

> Concerne : la majeure partie des processeurs Intel + ARM + peut etre quelques modèles chez AMD. Des processeurs utilisés sur nos ordis/téléphones/tablettes/composants industriels/..)

> Permet : d'accéder à la kernel virtual memory de la machine (et donc de lire les mots de passes & co) (an attacker could use JavaScript to read protected memory, and hence attack ordinary users en masse.)

La correction a apporter sur les systèmes d'exploitation pour corriger la faille entraine de lourdes mofidications du kernel.

On parle de jusqu'à 30% de performance en moins sur les processeurs suite à la correction nécessaire.

C'est du très lourd ...

Linux a sorti un correctif, Microsoft va en sortir un, d'autres éditeurs vont suivrent.

OVH, AWS et beaucouup d'autres patchaient en masse hier au soir. Beaucoup de monde rappelés en urgence en datacenter ou ailleurs ..

Re: Enfer informatique

Re: Enfer informatique

Un petit résumé du sujet : https://www.numerama.com/tech/318576-meltdown-et-spectre-7-questions-pour-comprendre-les-failles-critiques-sur-les-processeurs.html

Pour faire clair : c'est la plus grosse faille de sécurité par son ampleur, Tout les processeurs des 10 dernières années sont concernés y compris les serveurs. Tout les accès sécurisés ne le sont plus. La situation évolue rapidement, mais la seule solution risque d’être de devoir changer en urgence la totalité des serveurs de la planète!

C'est pas une crise, c'est une bombe nucléaire.

Pour faire clair : c'est la plus grosse faille de sécurité par son ampleur, Tout les processeurs des 10 dernières années sont concernés y compris les serveurs. Tout les accès sécurisés ne le sont plus. La situation évolue rapidement, mais la seule solution risque d’être de devoir changer en urgence la totalité des serveurs de la planète!

C'est pas une crise, c'est une bombe nucléaire.

Collapse- Membre

-

Nombre de messages : 136

Nombre de messages : 136

Date d'inscription : 15/11/2016

Re: Enfer informatique

Re: Enfer informatique

Dans le genre "enfer informatique" : 250 jeux sous Androïd (donc sous smartphone ou tablette) vous écoutent. C'est ce qu'a révélé le New York Times :

http://www.20minutes.fr/high-tech/2195879-20180103-android-plus-250-jeux-utilisent-micro-smartphones-espionner

L'objectif est de savoir ce que vous regardez à la télé pour améliorer le ciblage publicitaire. Les données sont donc revendues à des agences de marketing spécialisées.

En général, l'application une fois installée demande l'accès au microphone, et l’utilisateur valide puisqu'il a installé ce jeu pour jouer, et qu'il a pris l'habitude de donner à une nouvelle application tous les accès qu'elle lui réclame, sinon l'application ne fonctionne pas.

Il semble que certains de ces jeux continuent à écouter même lorsque le jeu est arrêté.

Dans la même série, les assistants intelligents sont en plein boom. Ces enceintes vous écoutent en permanence, en attente des fameux mots "ok google" qui introduisent une requête faite à l'assistant.

Utilisations possibles :

- de la pub (non ciblée) chez vous. Tous les utilisateurs de l'enceinte Google ont eu l'étonnement d'être réveillés un beau jour par l'annonce de la sortie du film la belle et la bête de Disney ce jour-là. Cela a fait polémique, bien sûr.

- pub ciblée. Il est évident que les géants type Google et Amazon ne vont pas tarder à utiliser les informations collectées par l'assistant pour vous envoyer de la pub ciblée sur vos centres d'intérêt, vos habitudes etc. Cela fait clairement partie du business model de ces "assistants".

- espionnage et piratage : même s'il y a bien sûr des protections pour éviter que ça arrive, ce n'est qu'une question de temps pour que des personnes malfaisantes prennent le contrôle de l'assistant pour voler des mots de passe, des informations, pour vous racketer (nouvelle version de ransomware), etc.

Sans parler bien sûr de la géolocalisation sur les smartphones, qui permet à google ou autre de savoir en permanence où vous êtes, quels sont vos trajets habituels, etc.

Dans 1984, Orwell imaginait que c'est l'Etat dictatorial et malfaisant qui impose la présence dans chaque habitation d'un écran, haut-parleur et microphone, qui vous espionnent en permanence.

Mais ce qu'on constate, c'est que les gens paient pour acquérir volontairement l'appareil qui va les espionner, et ils sont d'accord pour être espionnés (puisqu'ils activent les autorisations nécessaires). Et l'Etat n'y est pour rien. On vit une époque formidable.

http://www.20minutes.fr/high-tech/2195879-20180103-android-plus-250-jeux-utilisent-micro-smartphones-espionner

L'objectif est de savoir ce que vous regardez à la télé pour améliorer le ciblage publicitaire. Les données sont donc revendues à des agences de marketing spécialisées.

En général, l'application une fois installée demande l'accès au microphone, et l’utilisateur valide puisqu'il a installé ce jeu pour jouer, et qu'il a pris l'habitude de donner à une nouvelle application tous les accès qu'elle lui réclame, sinon l'application ne fonctionne pas.

Il semble que certains de ces jeux continuent à écouter même lorsque le jeu est arrêté.

Dans la même série, les assistants intelligents sont en plein boom. Ces enceintes vous écoutent en permanence, en attente des fameux mots "ok google" qui introduisent une requête faite à l'assistant.

Utilisations possibles :

- de la pub (non ciblée) chez vous. Tous les utilisateurs de l'enceinte Google ont eu l'étonnement d'être réveillés un beau jour par l'annonce de la sortie du film la belle et la bête de Disney ce jour-là. Cela a fait polémique, bien sûr.

- pub ciblée. Il est évident que les géants type Google et Amazon ne vont pas tarder à utiliser les informations collectées par l'assistant pour vous envoyer de la pub ciblée sur vos centres d'intérêt, vos habitudes etc. Cela fait clairement partie du business model de ces "assistants".

- espionnage et piratage : même s'il y a bien sûr des protections pour éviter que ça arrive, ce n'est qu'une question de temps pour que des personnes malfaisantes prennent le contrôle de l'assistant pour voler des mots de passe, des informations, pour vous racketer (nouvelle version de ransomware), etc.

Sans parler bien sûr de la géolocalisation sur les smartphones, qui permet à google ou autre de savoir en permanence où vous êtes, quels sont vos trajets habituels, etc.

Dans 1984, Orwell imaginait que c'est l'Etat dictatorial et malfaisant qui impose la présence dans chaque habitation d'un écran, haut-parleur et microphone, qui vous espionnent en permanence.

Mais ce qu'on constate, c'est que les gens paient pour acquérir volontairement l'appareil qui va les espionner, et ils sont d'accord pour être espionnés (puisqu'ils activent les autorisations nécessaires). Et l'Etat n'y est pour rien. On vit une époque formidable.

Barnabé- Membre Premium

-

Nombre de messages : 5313

Nombre de messages : 5313

Localisation : Massif Central

Date d'inscription : 28/04/2008

Re: Enfer informatique

Re: Enfer informatique

exact, et c'est ce qui m'inquiète le plus,Barnabé a écrit:...

Mais ce qu'on constate, c'est que les gens paient pour acquérir volontairement l'appareil qui va les espionner, et ils sont d'accord pour être espionnés (puisqu'ils activent les autorisations nécessaires). Et l'Etat n'y est pour rien. On vit une époque formidable.

est-ce par pure ignorance ou jem'enfoutisme ("... de toute façon, ça change rien, je n'ai rien à cacher") ?

ou est-ce que tout bien pesé, les gens pensent que le rapport bénéfices/risquespenchent suffisamment

en faveur de l'adoption du package [smartphone + applications de confort + flicage],

de toute façon, malheur à ceux qui refusent et resteraient sur la touche,

... des "has been", (ou même "never been"), voire des suspects, qu'un jour ou l'autre, il faudra dénoncer !

BigBird- Membre Premium - Participe à rendre le contenu de nos forums plus pertinent & pragmatique

-

Nombre de messages : 2563

Nombre de messages : 2563

Date d'inscription : 09/04/2009

Re: Enfer informatique

Re: Enfer informatique

Je confirme,avec mon tel tout basique(EM/REC),on me regarde un peu comme un extraterrestre et il il y a une pression diffuse pour passerBigbird a écrit:"malheur à ceux qui refusent et resteraient sur la touche"

au smartphone.

Autre problème de ne pas avoir de smartphone:

Cela met en avant les managers qui ne savent pas manager(de + en + nombreux) et qui se rattrapent en catastrophe grâce

à ces gadgets à défaut d'avoir fait les choses en temps et en heures...

troisgriffes- Membre

-

Nombre de messages : 3562

Nombre de messages : 3562

Localisation : Sud RP

Emploi : technicien

Date d'inscription : 17/11/2012

Page 15 sur 24 •  1 ... 9 ... 14, 15, 16 ... 19 ... 24

1 ... 9 ... 14, 15, 16 ... 19 ... 24

Sujets similaires

Sujets similaires» Survie informatique

» Survie, autarcie, ..., informatique ?

» Informatique nomade et 'un peu' durçie.

» Attaque informatique massive

» Réseau informatique par CB interposées

» Survie, autarcie, ..., informatique ?

» Informatique nomade et 'un peu' durçie.

» Attaque informatique massive

» Réseau informatique par CB interposées

Olduvaï :: Discussions générales (réservé aux membres s'étant présentés) :: Témoignages & discussions

Page 15 sur 24

Permission de ce forum:

Vous ne pouvez pas répondre aux sujets dans ce forum